CCNA 4 : Connecting Networks (Version 5.1) Examen de fin de chapitre 8

CCNA 4 : Connecting Networks (Version 5.1) Examen de fin de chapitre 8

Correction CCNA 4 chapitre 8 pdf

1

1

Citez une différence entre SNMP et NetFlow.

| |

SNMP collecte uniquement des statistiques sur le trafic, alors que NetFlow peut également collecter de nombreux autres indicateurs de performance, tels que les erreurs d'interface et l'utilisation des processeurs.

| |

Contrairement à NetFlow, SNMP utilise un modèle de type « push ».

| |

Contrairement à NetFlow, SNMP peut être utilisé pour assurer la comptabilité IP à des fins de facturation.

| |

NetFlow collecte des statistiques de trafic sur les réseaux IP plus détaillées que SNMP.

| |

2

| |||||||||||

3

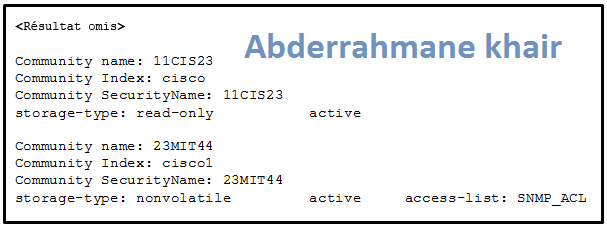

Examinez l'illustration. Quelle conclusion peut-on tirer du résultat produit ? | |

L'emplacement du périphérique n'a pas été configuré avec la commande snmp-server location.

| |

Il s'agit du résultat de la commande show snmp sans aucun paramètre.

| |

Une liste de contrôle d'accès a été configurée pour limiter l'accès SNMP à un gestionnaire SNMP.

| |

Le contact du système n'a pas été configuré avec la commande snmp-server contact.

| |

4

Quel est le fonctionnement de NetFlow sur un routeur ou un commutateur multicouche Cisco ?

| |

Sur les commutateurs 2960, NetFlow permet l'exportation des données.

| |

Une connexion utilisateur à une application existe sous la forme de deux flux NetFlow.

| |

NetFlow capture et analyse le trafic.

| |

NetFlow ne consomme pas de mémoire supplémentaire.

| |

5

Un administrateur réseau a exécuté la commande logging trap 4 en mode de configuration globale. Quel est le résultat obtenu ?

| |

Le client Syslog enverra au serveur Syslog tout message d'événement de gravité 4 ou supérieure.

| |

Le client Syslog enverra au serveur Syslog les messages d'événement avec un niveau de déroutement de l'identification de 4 seulement.

| |

Le client Syslog enverra au serveur Syslog tout message d'événement de gravité 4 ou inférieure.

| |

Après quatre événements, le client Syslog enverra un message d'événement au serveur Syslog.

| |

6

|

Examinez l'illustration. Lors de la planification d'une mise à niveau, un administrateur réseau utilise l'utilitaire Cisco NetFlow pour analyser le flux de données dans le réseau actuel. Quel protocole a utilisé le plus de temps réseau ? | |

TCP-other

| |

TCP-FTP

| |

UDP-other

| |

TCP-Telnet

| |

UDP-DNS

| |

7

|

Examinez l'illustration. Quelles sont les deux conclusions que l'on peut tirer du message Syslog généré par le routeur ? (Choisissez deux réponses.) | |

Ce message est une notification de niveau 5.

| |

Ce message indique que l'interface a changé cinq fois d'état.

| |

Ce message indique que les horodatages du service ont été configurés.

| |

Ce message indique que l'interface doit être remplacée.

| |

Ce message résulte d'une erreur inhabituelle nécessitant la reconfiguration de l'interface.

| |

8

Comment limiter l'accès SNMP à un gestionnaire SNMP spécifique ?

| |

En utilisant la commande snmp-server community pour configurer la chaîne de communauté avec un niveau sans accès.

| |

En définissant une liste de contrôle d'accès et en la référençant à l'aide de la commande snmp-server community.

| |

En utilisant la commande snmp-server traps pour activer les déroutements sur un gestionnaire SNMP.

| |

En indiquant l'adresse IP du gestionnaire SNMP à l'aide de la commande snmp-server host.

| |

9

|

Examinez l'illustration. À partir de quel emplacement les messages Syslog ont-ils été extraits ? | |

Client Syslog

| |

Serveur Syslog

| |

Mémoire RAM du routeur

| |

Mémoire NVRAM du routeur

| |

10

Quelle proposition décrit le fonctionnement de SNMP ?

| |

Un système de gestion de réseau (NMS) interroge périodiquement les agents SNMP qui résident sur les périphériques gérés à l'aide d'une requête traps en vue d'obtenir des données de ces périphériques.

| |

Une requête get est utilisée par l'agent SNMP pour obtenir des données de ce périphérique.

| |

Un agent SNMP résidant sur un périphérique géré collecte des informations sur le périphérique et les stocke à distance dans la base de données MIB située sur le NMS.

| |

Une requête set est utilisée par le système de gestion de réseau (NMS) afin de modifier les variables de configuration du périphérique de l'agent.

| |

11

Lorsque la journalisation est utilisée, quel niveau de gravité indique qu'un périphérique est inutilisable ?

| |

Alerte - niveau 1

| |

Urgence - niveau 0

| |

Erreur - niveau 3

| |

12

Quelle destination les routeurs et commutateurs Cisco utilisent-ils par défaut lorsqu'ils envoient des messages Syslog pour tous les niveaux de gravité ?

| |

Console

| |

Serveur Syslog le plus proche

| |

NVRAM

| |

Mémoire vive (RAM)

| |

13

Quelles sont les deux propositions qui décrivent des éléments à prendre en compte dans la configuration de NetFlow ? (Choisissez deux réponses.)

| |

NetFlow consomme de la mémoire supplémentaire.

| |

Netflow nécessite un port UDP 514 pour les messages de notification.

| |

NetFlow peut uniquement être utilisé si tous les périphériques du réseau le prennent en charge.

| |

NetFlow peut uniquement être utilisé dans un flux unidirectionnel.

| |

Netflow nécessite à la fois un logiciel de gestion et un logiciel agent.

| |

14

En quoi consistent les messages de déroutement SNMP ?

| |

Ce sont des messages envoyés périodiquement par le NMS aux agents SNMP résidant sur les périphériques gérés pour obtenir des informations du périphérique

| |

Ce sont des messages utilisés par le NMS pour modifier les variables de configuration dans le périphérique agent

| |

Ce sont des messages utilisés par le NMS pour obtenir des données du périphérique

| |

Ce sont des messages non sollicités envoyés par l'agent SNMP qui alertent le NMS d'un problème sur le réseau

| |

15

Lorsque SNMPv1 ou SNMPv2 est utilisé, quelle fonction fournit un accès sécurisé aux objets de la base de données MIB ?

| |

L'intégrité des messages

| |

Le chiffrement des paquets

| |

Les chaînes de communauté

| |

La validation de la source

| |

16

| |||||||||||

17

Quelle est la principale utilité de la mise en œuvre de NetFlow dans un environnement réseau ?

| |

Surveiller en direct l'utilisation des données et contrôler le flux de trafic à l'aide de messages « set »

| |

Capturer de manière passive les événements variables qui se produisent sur le réseau et effectuer une analyse a posteriori

| |

Capturer activement le trafic provenant des périphériques réseau

| |

Prendre en charge la comptabilité et la surveillance avec des applications grand public

| |

18

Un technicien réseau a exécuté la commande service timestamps log datetime dans la configuration du routeur de la filiale (branch). Quelle autre commande est nécessaire pour inclure la date et l'heure dans les événements consignés ?

| |

Branch1(config)# service timestamps log uptime

| |

Branch1(config)# service timestamps debug datetime

| |

Branch1# clock set 08:00:00 05 AUG 2013

| |

Branch1# copy running-config startup-config

| |

19

Quels sont les messages syslog les plus fréquents ?

| |

Les messages d'erreur concernant des dysfonctionnements matériels ou logiciels

| |

Les messages indiquant si la liaison est active ou non

| |

Ceux créés lorsqu'un paquet correspond à un critère d'une liste de contrôle d'accès

| |

Les messages de résultat générés par la commande debug

| |

20

Un administrateur réseau a exécuté la commande snmp-server user admin1 admin v3 encrypted auth md5 abc789 priv des 256 key99. Citez deux effets de cette commande. (Choisissez deux réponses.)

| |

Elle ajoute un nouvel utilisateur au groupe SNMP.

| |

Elle force le gestionnaire réseau à se connecter à l'agent pour récupérer les messages SNMP.

| |

Elle permet à un administrateur réseau de configurer un mot de passe chiffré secret sur le serveur SNMP.

| |

Elle limite l'accès SNMP aux gestionnaires SNMP définis.

| |

Elle utilise l'authentification MD5 des messages SNMP.

| |

21

Complétez la zone vide.

Le protocole utilise le port UDP 514 et constitue la méthode la plus fréquente pour accéder aux messages systèmes fournis par les périphériques réseau.

22

|

Examinez l'illustration. À quoi correspond la valeur 17:46:26.143 ? | |

À la durée écoulée depuis le démarrage du serveur Syslog

| |

À l'heure à laquelle le message Syslog a été émis

| |

À l'heure du routeur à laquelle la commande show logging a été exécutée

| |

À la durée écoulée depuis que les interfaces sont actives

| |

23

Quel type d'information un administrateur peut-il obtenir avec la commande show ip cache flow ?

| |

Le protocole utilisant le volume de trafic le plus élevé

| |

Si NetFlow est configuré ou non sur l'interface adéquate et dans la direction appropriée

| |

La configuration des paramètres d'exportation

| |

La version de NetFlow activée

| |